У FortiWeb 3 модели развертывания. И каждая решает определенные задачи. Инлайн блокирует атаки в реальном времени, реверс-прокси балансирует нагрузку, out-of-band не влияет на трафик. Но нужно знать, что выбрать и почему ошибка здесь стоит дорого.

Выбор защиты веб-приложений WAF – это только половина решения. Вторая половина – правильное развертывание. И здесь многие ошибаются не из-за незнания продукта, а из-за непонимания архитектурных последствий. FortiWeb поддерживает 3 принципиально разные модели развертывания. Каждая из них влияет на производительность, отказоустойчивость и реакцию на угрозы.

Инлайн-режим: блокировка здесь и сейчас

Инлайн-режим (Inline/Transparent) – это классическая схема. FortiWeb устанавливается в разрыв сети между клиентом и сервером. Весь трафик проходит через него физически.

Как это работает, преимущества и недостатки модели

Пакет от клиента сначала попадает в FortiWeb, проходит инспекцию и только потом уходит к бэкенду. Если сигнатура совпадает с атакой, то пакет блокируется мгновенно. Никаких задержек на «сигнализацию», ожидание решения от другого устройства.

У модели следующие преимущества:

- реальная блокировка атак в момент их совершения;

- полный контроль над входящим и исходящим трафиком;

- возможность работы в режиме прозрачного моста без изменения IP-схемы.

Но у модели есть и недостатки. Отказ FortiWeb в инлайн-режиме приводит к отказу всего сервиса. Без обходного маршрута (bypass) приложение станет недоступным. Поэтому для продакшн-систем с жесткими SLA инлайн развертывается в паре с аппаратным bypass-модулем или в кластере Active-Passive.

Но важно учесть, что при инлайн-развертывании пропускная способность FortiWeb должна перекрывать пиковую нагрузку сети. Узкое горлышко здесь – сам WAF.

Такая модель подходит банкам, платежным системам, медицинским порталам. Он также используется бизнесом, если атака типа SQL-инъекция или RCE должна быть остановлена до того, как запрос вообще дойдет до приложения.

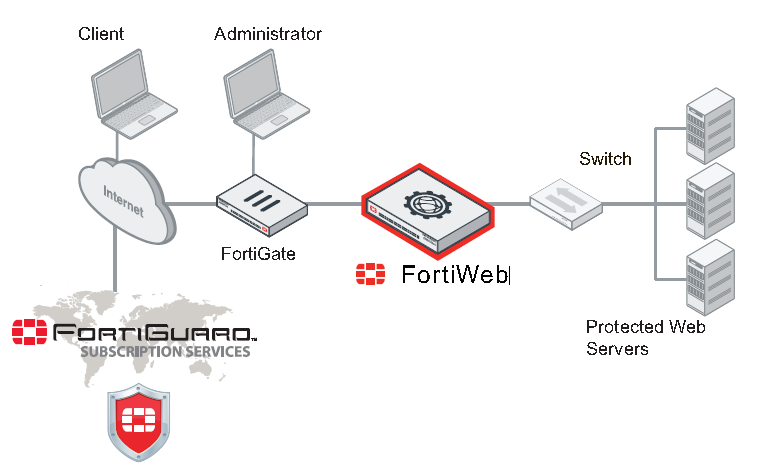

Реверс-прокси: умный посредник

Реверс-прокси – самый популярный режим развертывания FortiWeb в корпоративном сегменте. Он принимает соединения от клиентов от своего имени, инспектирует трафик и проксирует его к реальным серверам.

Как это работает преимущества и ограничения модели

Клиент видит IP-адрес FortiWeb, а не бэкенда. Это уже первый защитный слой, так как реальная инфраструктура остается скрытой. Запрос анализируется, при необходимости модифицируется (например, очищается от вредоносной нагрузки) и передается дальше.

У модели следующие преимущества:

- SSL/TLS-терминация – FortiWeb расшифровывает трафик и инспектирует HTTPS без «слепых зон»;

- распределение нагрузки между несколькими бэкендами;

- сжатие контента и кэширование позволяет разгружать серверы без дополнительного ПО;

- реальные адреса серверов остаются скрытыми.

К недостаткам модели относят необходимость изменения DNS и маршрутизации. При неправильной конфигурации возможны проблемы с заголовками X-Forwarded-For. В этом случае логи на бэкенде будут видеть IP FortiWeb вместо реального клиента. Поэтому нужно проверять настройки передачи реального IP клиента в заголовках. Без этого аналитика безопасности на стороне приложения будет неточной.

Реверс-прокси подходит для сегмента E-commerce, SaaS-платформ, корпоративных порталов. Он используется там, где нужна не просто защита, но и возможность управлять трафиком приложений.

Out-of-band: наблюдатель без вмешательства

Out-of-band (внеполосный режим, его иногда называют Sniffer/Monitor) – это кардинально другая философия. FortiWeb получает копию трафика через SPAN-порт или TAP-устройство. На реальный поток он не влияет.

Особенности работы, плюсы и минусы модели

Трафик зеркалируется на FortiWeb. Устройство анализирует его, формирует события, пишет логи, реагирует на сигнатуры. Но заблокировать атаку в этом режиме нельзя физически, так как пакет уже ушел к серверу.

К преимуществам модели относят:

- Нулевое влияние на производительность и доступность приложений.

- Идеально подходит для аудита и оценки угроз без риска для продакшна.

- Возможность создания реальной картины атаки перед миграцией в активный режим.

Но нужно помнить, что это не защита, а мониторинг. Атака типа OWASP Top 10 пройдет насквозь. FortiWeb увидит ее, зафиксирует, но не остановит. Поэтому использование только out-of-band в продакшене – серьезная ошибка в модели угроз.

Часто модель выбирают out-of-band из-за «нулевого риска» для трафика и забывают, что это нулевой риск и для атакующего. Вот 3 сценария, где out-of-band действительно будет полезен:

- Пилотный запуск – позволяет понять, сколько ложных срабатываний даст WAF на реальном трафике перед переходом в блокирующий режим.

- Compliance-аудит – для демонстрации наличия мониторинга атак без изменения архитектуры.

- Среда разработки – позволяет анализировать трафик без блокировок, которые мешают тестированию.

Развертывание модели с учетом ее особенностей позволит избежать проблем.

Сравнение режимов

|

Параметр |

Инлайн |

Реверс-прокси |

|

Блокировка атак |

Да |

Да |

|

Влияние на трафик |

Прямое |

Прямое |

|

SSL-инспекция |

Да |

Да |

|

Балансировка нагрузки |

Нет |

Да |

|

Риск при отказе WAF |

Высокий |

Высокий |

|

Сложность развертывания |

Средняя |

Средняя |

Как выбрать модель развертывания

Универсального ответа на этот вопрос нет. Но есть логика выбора. Выбирать инлайн нужно, если:

- Приложение обрабатывает транзакции или персональные данные.

- Нужна мгновенная блокировка без задержек.

- В инфраструктуре предусмотрен кластер высокой доступности.

Реверс-прокси лучше использовать в следующих случаях:

- Нужна SSL-терминация и скрытие бэкендов.

- Планируется балансировка нагрузки через WAF.

- Архитектура позволяет переопределить точку входа трафика.

Out-of-band станет оптимальным вариантом, если:

- Идет оценка угроз перед полноценным развертыванием.

- Требования compliance важнее активной защиты.

- Изменение топологии сети невозможно или нежелательно.

Но модели часто комбинируются. Например, реверс-прокси на периметре и out-of-band на внутренних сегментах для мониторинга бокового перемещения угроз.

FortiWeb – гибкий инструмент, но для использования этого преимущества нужен осознанный выбор. Инлайн дает контроль, реверс-прокси – функциональность, out-of-band обеспечивает видимость без вмешательства. Ошибка в выборе модели не всегда очевидна сразу. Она проявляется при первом серьезном инциденте или во время аудита безопасности. Поэтому лучше сделать осознанный и обоснованный выбор до начала развертывания моделей.