E-mail остается наиболее популярным среди векторов кибератак. Практика показывает, что 91% взломов начинается с фишинга, а не с уязвимостей в коде. Поэтому следует разобраться, как FortiMail закрывает угрозы – от спуфинга до BEC-мошенничества.

Почему e-mail остается главным вектором атак

Нужно учесть, что за более чем 30 лет существования e-mail не изменился принципиально. Протоколы SMTP, POP3, IMAP создавались в эпоху, когда безопасность не была приоритетом. И злоумышленники это прекрасно знают.

Человеческий фактор сильнее любого фаервола

Технически грамотный специалист по безопасности не перейдет по подозрительной ссылке. Но в компании, где работает 500 человек, найдется бухгалтер, менеджер по продажам, новый сотрудник, который сделает это.

До 74% инцидентов безопасности начинаются с человеческой ошибки. И электронная почта – наиболее короткий путь к ее совершению. Атакующий не взламывает систему, он обманывает человека.

Низкий порог входа для атакующего

Организация фишинговой кампании стоит недорого. Готовые фреймворки типа Evilginx 2 позволяют обходить двухфакторную аутентификацию. Наборы для создания поддельных страниц продаются как SaaS с технической поддержкой.

При этом потенциальная выгода от одного успешного BEC-письма (Business Email Compromise) значительно превышает затраты. Это делает email-атаки самым рентабельным инструментом киберпреступников.

Легитимность канала усыпляет бдительность

E-mail воспринимается как рабочий инструмент. Люди ожидают писем от коллег, подрядчиков, банков. Это делает канал безопасным, с точки зрения психологического восприятия, в отличие от звонка с незнакомого номера.

И атакующие эксплуатируют это доверие. Письмо от «финансового директора» с просьбой срочно перевести деньги выглядит рутиной. Но потом оказывается мошенничеством.

Анатомия современных email-угроз

Для эффективного противодействия угрозам, снижения рисков нужно знать методы и технологии, которые используют злоумышленники для вредоносной деятельности.

Фишинг и спир-фишинг

Массовый фишинг – это сети. Рассылаются миллионы писем. И небольшой процент откликов компенсируется масштабом. Спир-фишинг – это цифровая снайперская винтовка. Атакующий изучает жертву: корпоративные сайты, публичные выступления руководства. Это нужно для детализированной персонализации письма. В нем указывается имя коллеги, актуальный проект, реальный контекст.

Эксперты говорят, что спир-фишинг составляет менее 0,1% от объема всех фишинговых писем. Но на его долю приходится около 66% всех успешных взломов. Тут точность отодвигает масштаб на второй план.

BEC – мошенничество с компрометацией деловой почты

Такие атаки не содержат вредоносных вложений. Никаких ссылок и малвари. Только текст. Именно поэтому они так опасны. Зачастую злоумышленники используют стандартную схему:

- Атакующий изучает структуру компании.

- Регистрирует домен, визуально похожий на корпоративный (например, company-corp.com вместо company.com).

- Отправляет письмо от имени CEO финансовому директору с просьбой срочного перевода.

- Создает давление: срочность, конфиденциальность, авторитет отправителя.

BEC наносит серьезный финансовый ущерб компаниям, которые работают в различных сегментах рынка.

Вредоносные вложения и эксплойты

Это классика жанра, которая остается актуальной. Злоумышленники используют документы Office с макросами, PDF с эксплойтами, архивы с исполняемыми файлами под видом счетов и договоров.

После ограничений Microsoft на макросы в 2022 году атакующие переключились на ISO-образы, LNK-файлы и HTML-smuggling. В этом случае вредоносный код собирается из частей уже в браузере жертвы, минует шлюзовые проверки.

Компрометация легитимных аккаунтов

Атакующий получает доступ к реальному почтовому ящику сотрудника и начинает атаку изнутри. Письма приходят с правильного домена, от знакомого человека, в рамках существующей переписки. Обнаружить такую атаку без поведенческого анализа практически невозможно.

Что такое FortiMail и как он устроен

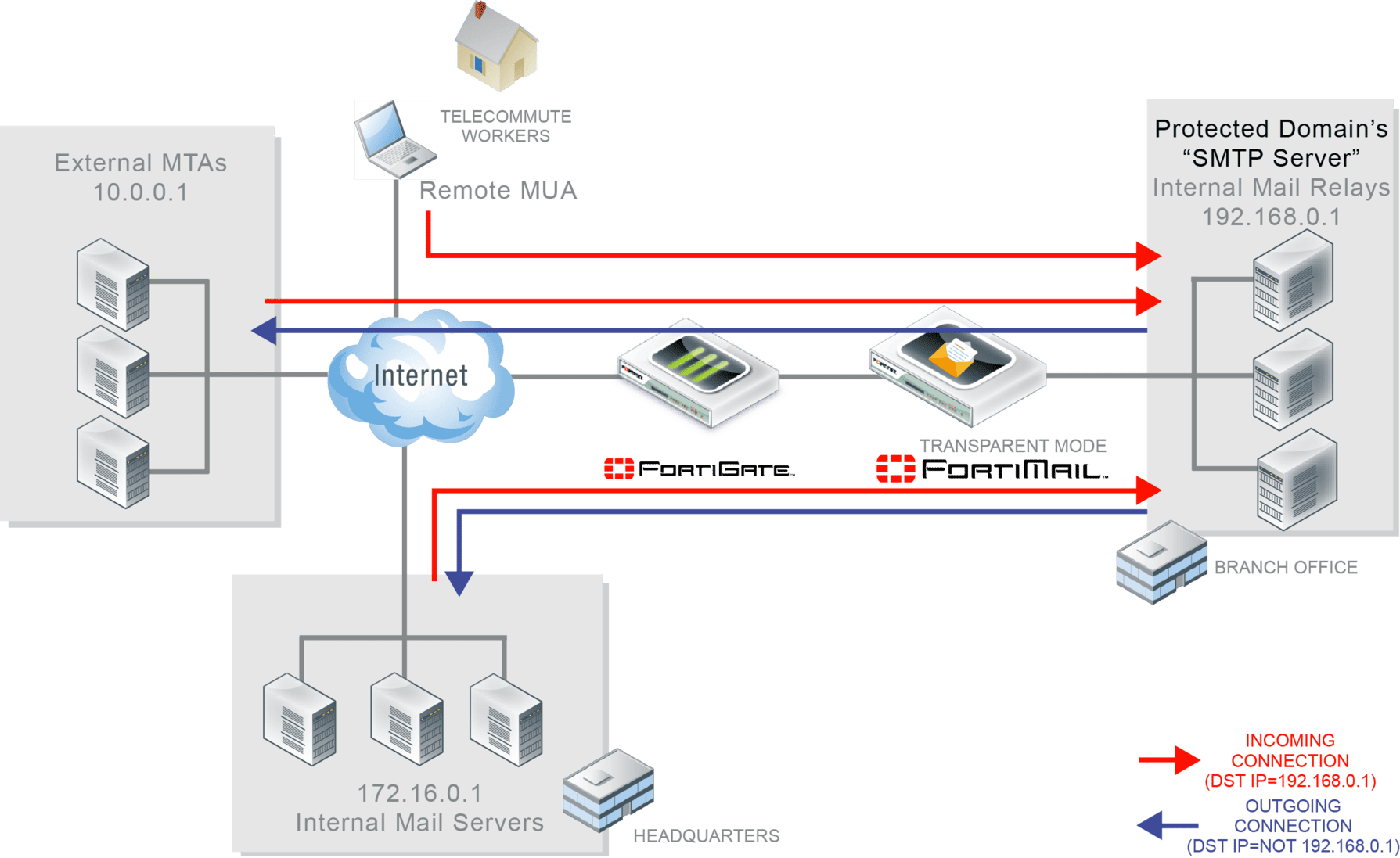

FortiMail – это Secure Email Gateway (SEG) от Fortinet. Продукт используется с начала 2000-х, прошел несколько поколений архитектурных изменений и сегодня является одним из признанных лидеров в сфере защиты email. Существует 3 варианта его развертывания:

- Аппаратное устройство (серия FortiMail 60F – 2000F).

- Виртуальная машина (VMware, Hyper-V, KVM).

- Облачный сервис (FortiMail Cloud).

Наличие нескольких вариантов позволяет выбрать наиболее удобный.

Архитектура инспекции трафика

Письмо, поступающее в FortiMail, проходит многоуровневую проверку. Это не последовательная цепочка фильтров, а параллельная инспекция с корреляцией результатов. Каждый уровень проверки добавляет контекст для финального решения:

- Репутация IP и домена. Соединение проверяется еще до принятия письма. FortiGuard поддерживает базу из более чем 2 млрд. репутационных записей с обновлением в реальном времени.

- Аутентификация отправителя. Проверяется SPF, DKIM, DMARC. Письмо без корректной подписи получает сниженный рейтинг доверия.

- Антиспам-движок. Это эвристика с сигнатурами и машинным обучением. Заявленный уровень обнаружения спама составляет 99,97% при уровне ложных срабатываний менее 0,001%.

- Антивирусная проверка. Это двойной движок, который включает собственный FortiGuard AV и опциональный Kaspersky или Bitdefender.

- Sandbox-анализ. Вложения и URL отправляются в FortiSandbox для динамического анализа поведения.

- Content Disarm & Reconstruction (CDR). Документы разбираются на компоненты, активное содержимое (макросы, скрипты) удаляется, файл повторно собирается, но уже в безопасном формате.

- Анализ URL. Ссылки перезаписываются и проверяются в момент клика, а не в момент получения письма. Это эффективный инструмент нейтрализации атак с отложенной активацией.

Такая многоуровневая система инспекции трафика существенно снижает риски, но не исключает полностью человеческий фактор.

Как FortiMail борется с угрозами

Для борьбы с угрозами используются разные методы и технологии. И для обеспечения эффективной защиты корпоративной почты нужно знать их особенности.

Защита от фишинга и спуфинга

Чтобы обеспечить защиту от фишинга и спуфинга, FortiMail работает одновременно на нескольких уровнях:

- Impersonation Detection (обнаружение имитации) анализирует отображаемое имя отправителя и сравнивает его с реальным доменом. Подозрительное письмо будет сразу помечено.

- Anti-spoofing проверяет соответствие заголовков письма реальному отправителю. Подделать заголовок технически несложно, но обнаружить подделку через цепочку проверок SPF/DKIM/DMARC значительно сложнее.

Но важно помнить, что DMARC сам по себе не блокирует атаки. Он только дает инструкцию почтовому серверу. Поэтому без правильно настроенной политики и мониторинга отчетов DMARC бесполезен. FortiMail помогает настроить и применять политики корректно.

Защита от BEC

BEC-атаки – самый сложный случай для любого почтового шлюза. Это связано с тем, что нет вредоносного контента, подозрительных ссылок. Только текст. Для выявления таких атак FortiMail применяет поведенческий анализ. Он обращает внимание на следующие моменты:

- Необычное время отправки письма от «руководителя».

- Нетипичный стиль обращения.

- Запрос нестандартного действия (перевод, смена реквизитов).

- Давление на срочность.

Машинные алгоритмы обучаются на реальной переписке организации и выявляют аномалии. Это не идеальная защита, но она существенно снижает риск.

Sandbox-анализ через FortiSandbox

Если вложение выглядит подозрительно, но не совпадает с сигнатурами, то оно уходит в FortiSandbox. Там файл запускается в изолированной среде, которая имитирует реальное рабочее место. При этом Sandbox фиксирует:

- Попытки записи в системные директории.

- Сетевые соединения с C2-серверами.

- Изменение реестра.

- Эксплойты против уязвимостей ОС и Office.

Среднее время анализа варьируется от 30 секунд до 3 минут. На это время письмо удерживается в карантине.

Специалисты рекомендуют включать опцию CDR параллельно с Sandbox. В этом случае пользователь получает «очищенную» версию документа без активного содержимого, пока он находится на проверке.

Шифрование исходящей почты

FortiMail поддерживает S/MIME и PGP для end-to-end шифрования, а также TLS для транспортного шифрования между серверами. Это нужно для соответствия требованиям 152-ФЗ, GDPR, PCI DSS.

Identity-Based Encryption (IBE) позволяет отправлять зашифрованные письма даже тем получателям, у которых нет сертификата. Они получают ссылку на защищенный портал для чтения.

Email не устареет как вектор атак, пока будет оставаться основным инструментом деловой коммуникации. Протоколы не изменятся радикально, люди не перестанут ошибаться, а атакующие не откажутся от инструмента с ROI в тысячи процентов.

И FortiMail – это многоуровневый шлюз, который сокращает риск прохождения атаки до минимума. При правильной конфигурации, интеграции с Security Fabric и регулярном аудите политик он закрывает более 95% угроз до того, как письмо попадет в почтовый ящик сотрудника. Остальные 5% – это работа с людьми.